The WannaCryランサムウェア攻撃:その仕組みと被害への影響

cs50のYoutube動画「The WannaCryランサムウェア攻撃:その仕組みと被害への影響」について要点と要約をまとめました

3つの要点

- 要点1

The WannaCryランサムウェア攻撃は、国家安全保障局から漏洩したエクスプロイトを基にしています。攻撃の被害者は、300ドルのビットコインを要求され、後に600ドルに増加しました。 - 要点2

The WannaCry攻撃は、マイクロソフトのファイル共有プロトコルであるSMB 1.0の脆弱性を利用しました。SMB 1.0は、ネットワーク上のファイルサーバーやネットワーク共有ドライブを持つ組織で一般的に使用されています。 - 要点3

セキュリティ研究者がWannaCryのキルスイッチを発見し、11ドル以下で実装することができました。特定のURLを登録することで、研究者はランサムウェアの拡散を停止することができました。

要約

The WannaCryランサムウェア攻撃

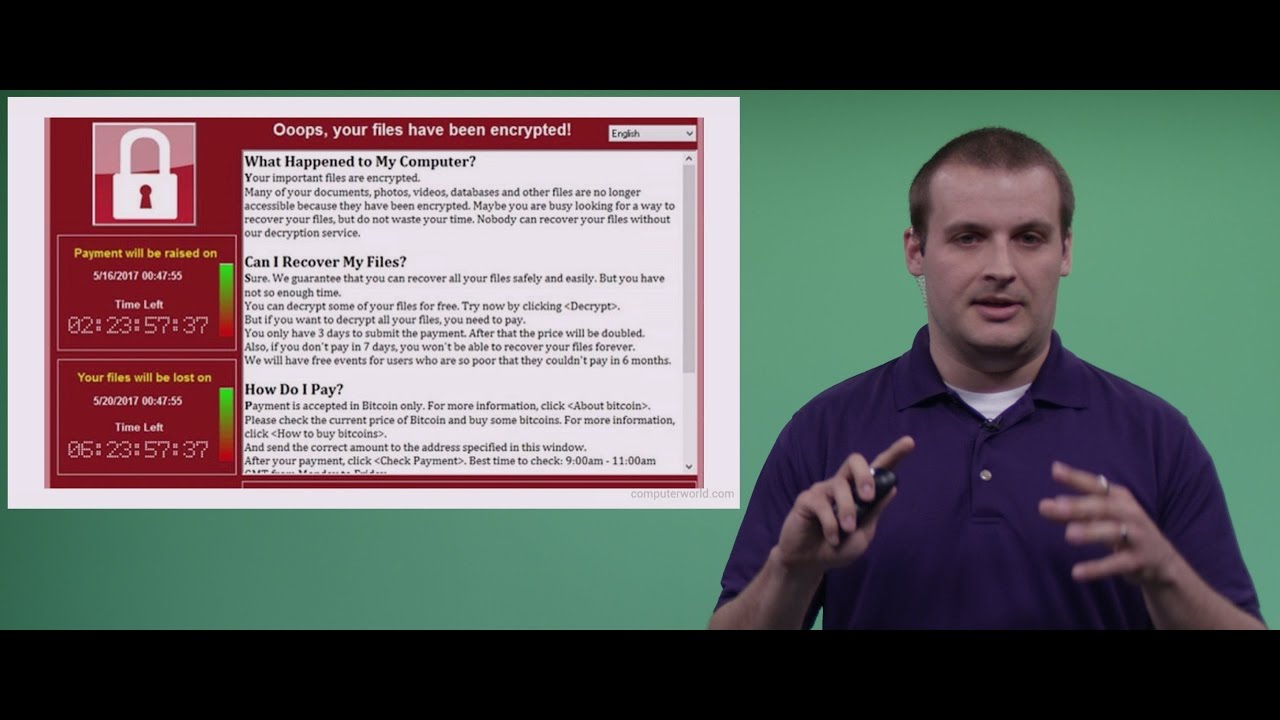

5月12日に始まったThe WannaCryランサムウェア攻撃は、国家安全保障局から漏洩したエクスプロイトを基にしています。攻撃の被害者は、300ドルのビットコインを要求され、後に600ドルに増加しました。この攻撃は、Windowsコンピュータのユーザーを標的にし、ファイルを暗号化してアクセスを取り戻すための支払いを要求しました。ビットコインの価値と入手の難しさから、多くのユーザーにとって身代金の支払いは困難でした。

SMB 1.0の脆弱性:Windowsファイル共有プロトコルの悪用

The WannaCry攻撃は、マイクロソフトのファイル共有プロトコルであるSMB 1.0の脆弱性を利用しました。SMB 1.0は、ネットワーク上のファイルサーバーやネットワーク共有ドライブを持つ組織で一般的に使用されています。このバージョンのSMBは、以前のマルウェア攻撃(例:2014年のソニー・ピクチャーズ攻撃)の標的にされてきました。イギリスの国民保健サービスなど、旧バージョンのWindowsを使用しているシステムは、SMB 1.0の使用により特に脆弱でした。

キルスイッチとマイクロソフトの対応

セキュリティ研究者がWannaCryのキルスイッチを発見し、11ドル以下で実装することができました。特定のURLを登録することで、研究者はランサムウェアの拡散を停止することができました。しかし、ハッカーたちは後にキルスイッチを削除し、新しいバージョンのWannaCryを作成しました。マイクロソフトは、サポートされているWindowsのセキュリティ更新プログラムを以前にリリースしていましたが、7%のコンピュータでまだ使用されているWindows XPは脆弱なままでした。この攻撃に対応するため、マイクロソフトはサポートされていないWindowsの緊急パッチをリリースしました。

将来の攻撃に対する保護とファイルのバックアップの重要性

自動更新機能を備えたサポートされているWindowsのユーザーは、おそらくWannaCry攻撃から保護されていました。ただし、Windows XPなどのサポートされていないバージョンを使用している場合は、マイクロソフトのウェブサイトからパッチをダウンロードし、より安全なオペレーティングシステムにアップグレードすることを検討する必要があります。さらに、ファイルのバックアップは攻撃の際にデータが失われないようにするために重要です。マイクロソフトは、この攻撃に対して顧客がどのように対応すべきかについてさらなるガイダンスを提供しています。

▼今回の動画

編集後記

▼ライターの学び

WannaCryランサムウェア攻撃について学んだことは、セキュリティの重要性と、定期的なシステムの更新とバックアップの重要性です。また、旧バージョンのソフトウェアやプロトコルの使用は、攻撃のリスクを高める可能性があることも学びました。

▼今日からやってみよう

今日から、定期的なセキュリティの更新とバックアップを行うことを心掛けます。また、旧バージョンのソフトウェアやプロトコルの使用を避け、常に最新のバージョンを使用するようにします。